O malware Emotet é considerado pela Europol como o mais perigoso do mundo. No mês de março de 2022, dados da empresa de cibersegurança Kaspersky mostram que este botnet teve um crescimento mundial de mais de 200%. Em Portugal, entre fevereiro e março, o aumento foi de 155%.

O crescimento do Emotet indica que os agentes por detrás deste botnet têm vindo, pela primeira vez desde o seu regresso em novembro de 2021, a tomar medidas para aumentar significativamente a sua atividade maliciosa.

O Emotet é simultaneamente um botnet, uma rede controlada de dispositivos infetados utilizados para ataques a outros dispositivos e um malware capaz de extrair diferentes tipos de dados, muitas vezes financeiros, de dispositivos infetados.

O malware é operado por atacantes experientes tendo-se tornado uma das maiores ameaças do mundo do cibercrime. Em Janeiro de 2021, o Emotet foi desmantelado na sequência de um esforço conjunto de vários agentes de autoridade legais de diferentes países. No entanto, em novembro de 2021, o botnet voltou a aparecer e a partir desse momento tem vindo a aumentar gradualmente a sua atividade. Primeiro, espalhando-se através do Trickbot, uma rede de bots diferente, e agora por si só, através de campanhas de spam maliciosas.

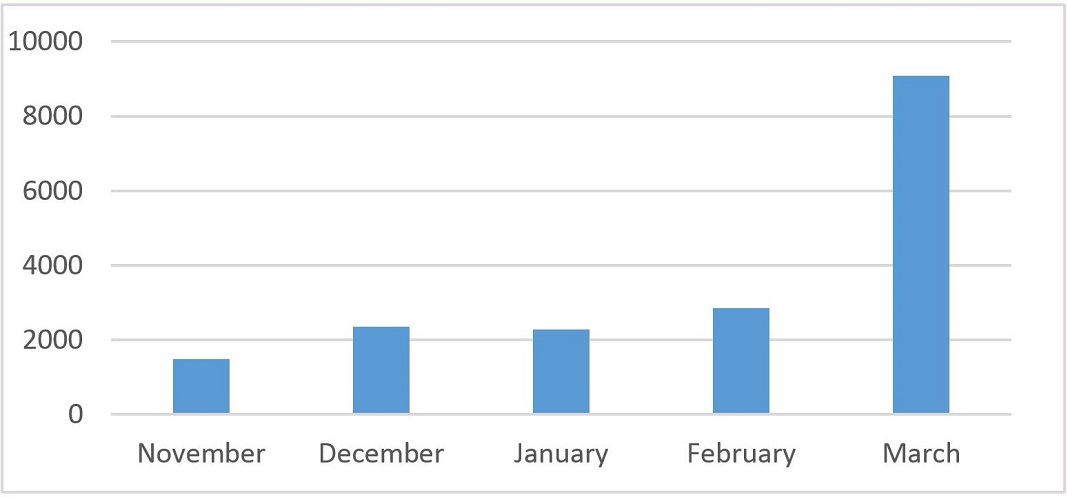

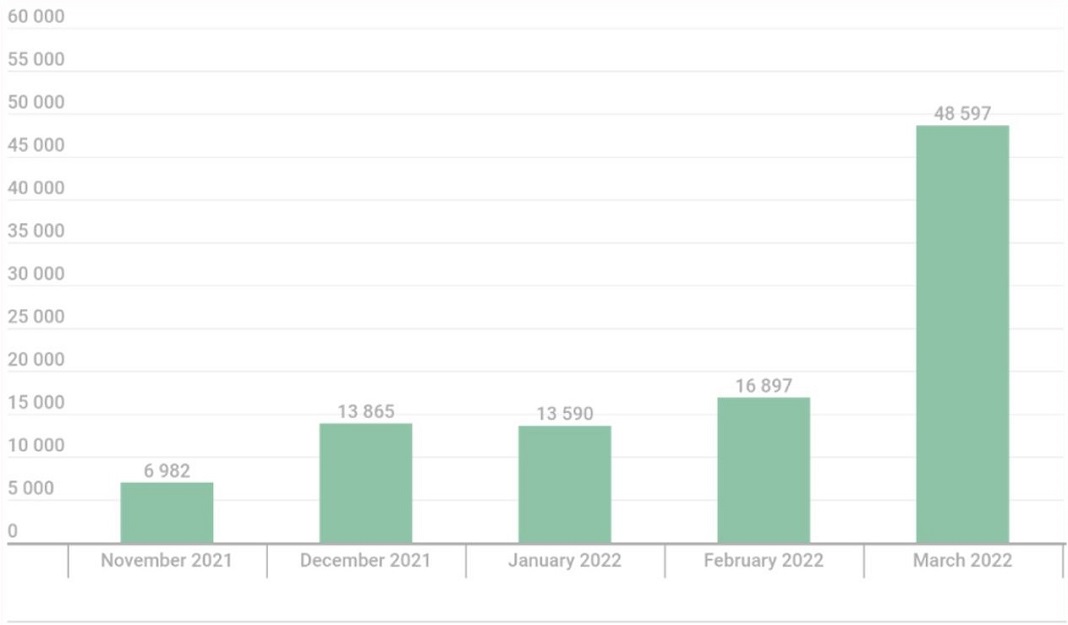

Dados da Kaspersky mostram que o número de vítimas disparou de 2.843 em fevereiro de 2022 para 9.086 em março, atacando três vezes mais o número de utilizadores (fig. 1). Globalmente, Itália foi o país mais atacado nos primeiros meses de 2022. O número de ataques detetados pelas soluções Kaspersky cresceu em conformidade: 16.897 em fevereiro e 48.597 em março de 2022.

Um ciberataque típico do Emotet começa com e-mails de spam que contêm anexos do Microsoft Office com um macro malicioso. Usando este macro, o atacante pode iniciar um comando PowerShell malicioso para descarregar e iniciar módulo carregador, que pode então comunicar com um sistema de comando e controlo para descarregar e iniciar outros módulos. Estes módulos podem executar uma variedade de tarefas diferentes no dispositivo infetado. Os investigadores da Kaspersky foram capazes de recuperar e analisar 10 dos 16 módulos, tendo a maioria sido utilizada pelo Emotet no passado.

A atual versão do Emotet pode criar campanhas de spam automáticas que se espalham ainda mais pela rede a partir dos dispositivos infetados, extraindo e-mails e endereços de e-mail das aplicações Thunderbird e Outlook e recolhendo palavras-passe de navegadores web populares, tais como Internet Explorer, Mozilla Firefox, Google Chrome, Safari e Opera, para recolher os detalhes da conta de vários clientes de e-mail.

“O Emotet foi uma rede altamente avançada que assombrou muitas organizações em todo o mundo. O seu derrube foi um passo significativo no sentido de diminuir as ameaças em todo o mundo, ajudando a destruir a sua rede e retirando-a da lista das principais ameaças durante mais de um ano. Embora o número de ataques não seja comparável à escala anterior das operações do Emotet, a mudança na dinâmica aponta para uma ativação significativa dos operadores do botnet e uma elevada probabilidade de esta ameaça se espalhar ainda mais nos próximos meses”, comenta Alexey Shulmin, investigador de cibersegurança da Kaspersky, citado em comunicado da empresa.

Para ajudar as empresas a manterem-se protegidas do Emotet e de botnets semelhantes, os especialistas da Kaspersky sugerem que as organizações tomem, o mais rapidamente possível, as seguintes medidas:

■ Manter-se atualizado. Verifique os últimos desenvolvimentos do Emotet. Há várias maneiras de o fazer, tais como visitar o Centro de Recursos Kaspersky ou realizar a sua própria pesquisa.

■ Não descarregue anexos duvidosos de e-mails de spam ou clique em links suspeitos. Se não tiver a certeza se um e-mail é falso, evite riscos e contacte o remetente. Se lhe for pedido que permita a execução de um macro num ficheiro descarregado, não o faça em circunstância alguma e apague imediatamente o ficheiro. Desta forma, não dará ao Emotet a oportunidade de entrar no seu computador.

■ Utilize serviços de online banking com a proteção de soluções de autenticação multifactor.

■ Certifique-se que instala um programa completo de proteção contra vírus e malware, tal como o Kaspersky Internet Security, e faça scans regulares no seu computador em busca de quaisquer vulnerabilidades. Isto dar-lhe-á a melhor proteção possível contra os últimos vírus, spyware, etc.

■ Certifique-se de que o seu software está atualizado – incluindo o seu sistema operativo e quaisquer aplicações de software, (os atacantes exploram lacunas em programas amplamente utilizados para obter entrada).

■ Invista em formação regular de sensibilização para a cibersegurança destinada a funcionários e equipas, no sentido de os alertar para as melhores práticas, tais como não clicar em links ou abrir anexos recebidos de fontes não fidedignas. Simule um ataque de phishing para garantir que as pessoas sabem como distinguir os e-mails fiáveis dos maliciosos.