Os responsáveis de empresas optariam por pagar resgate no caso de virem a sofrer um segundo ataque de ransomware, revela relatório da empresa global de cibersegurança, Kaspersky.

O novo relatório “Como é percecionada a ameaça do ransomware pelos responsáveis executivos” indica que entre as organizações que não sofreram ataques, apenas 67% dos responsáveis estaria disposto a pagar um resgate, e estariam menos inclinados a fazê-lo de forma imediata.

O ransomware continua a ser uma ameaça muito presente, com 64% das empresas a afirmar já foi vítima de um ataque. O pagamento do resgate pedido parece ser visto pelos executivos como uma forma fiável de abordar o problema.

Os ataques de ransomware tem vindo semana após semana serem noticiados, tendo em 2021 o numero de ataques quase duplicado. Este aumento levanta questões sobre como reagirão os negócios à eventualidade de sofrerem um ataque e qual será a sua postura face ao pagamento de resgate pedido pelos cibercriminosos.

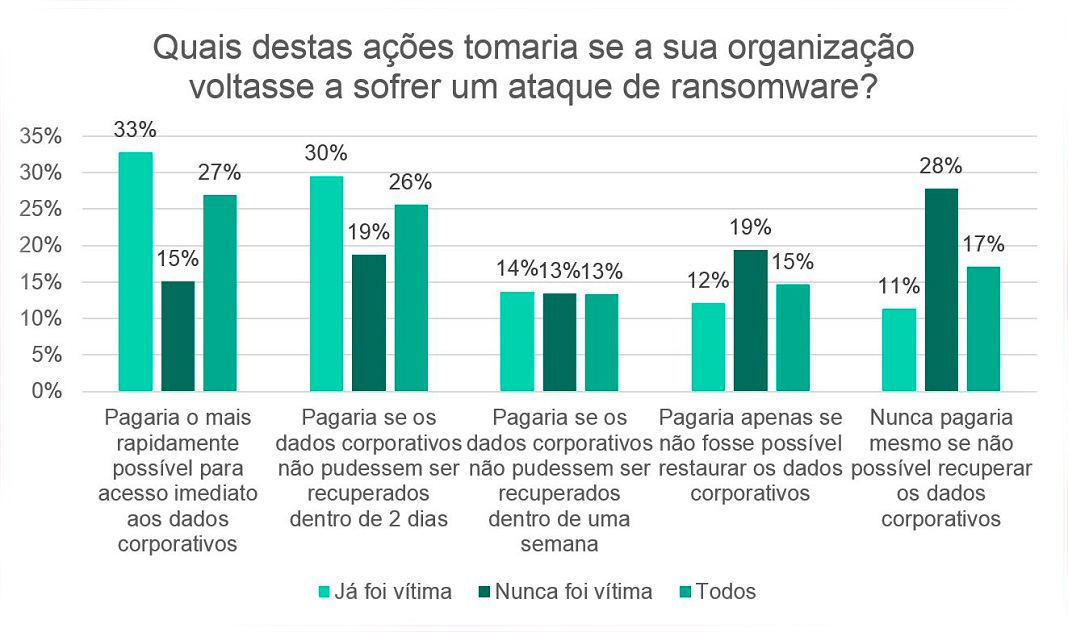

De acordo com o relatório, se uma organização já foi vítima de ransomware, a probabilidade de pagar o resgate no caso de sofrer um segundo ataque é de 88%. Além disso, 33% destas empresas estão mais inclinadas a pagar o resgate o mais rápido possível para retomar imediatamente o acesso aos seus dados, no caso de ser a primeira atacada o numero de empreas a pagar desce para 15%, ou a pagar após apenas alguns dias de tentativas malsucedidas de desencriptação, 30% vs. 19%.

Os responsáveis empresariais de organizações que já sofreram um ataque de ransomware e decidiram pagar o resgate pedido pelos cibercriminosos parecem crer que esta é a forma mais eficaz de reaver os seus dados, com 97% dos mesmos dispostos a fazê-lo de novo. Esta disposição das empresas a pagar pode ser explicada pela pouca consciência em relação à forma como devem responder a estas ameaças, ou ao tempo necessário para restaurar os dados, uma vez que as empresas podem perder mais dinheiro aguardando pela recuperação da informação do que perderiam caso paguem o resgate.

O ransomware mantém-se uma ameaça crítica para a cibersegurança. Com 64% das empresas a confirmam ter experienciado este tipo de incidente e 66% antecipam que um ataque deste tipo atingirá o seu negócio em algum momento, atribuindo-lhe maior probabilidade que a outros ataques comuns, como o DDoS, ataques a cadeias de fornecimento, APT, criptomineração ou ciberespionagem.

“O ransomware tornou-se uma ameaça crítica para as organizações. Surgem regularmente novas versões de ataque e os grupos APT utilizam-nas em ataques avançados. Até mesmo uma infeção acidental pode causar problemas a uma empresa. E como se trata da continuidade de um negócio, os executivos são forçados a tomar decisões difíceis sobre o pagamento ou não do resgate. Ainda assim, dar dinheiro a cibercriminosos nunca é recomendado, uma vez que não só não garante que os dados encriptados vão ser devolvidos, como motiva os criminosos a atacar novamente”, afirmou Sergey Martsynkyan, VP, Corporate Product Marketing at Kaspersky.

O especialista acrescentou: “É importante que as empresas sigam princípios de segurança básicos e olhem para soluções de segurança fiáveis que minimizem o risco de sofrer um ataque de ransomware. No dia mundial Anti-Ransomware, vale a pena lembrar estas práticas”.

Tendências de Ransomware para 2022

Os especialistas da Kaspersky estão sempre atentos às atividades dos grupos de ransomware e, motivados pelo Dia do Anti-Ransomware, partilham também as novas tendências de ransomware detetadas em 2022.

- A primeira tendência em destaque é a utilização de capacidades multiplataforma. O grande objetivo dos atacantes é visar o maior número possível de sistemas com o mesmo malware, através de uma codificação que possa ser executada em vários sistemas operativos de uma vez. Esta tendência foi observada em grandes grupos como o Conti

- Desde finais de 2021 e princípios de 2022, os grupos de ransomware continuaram as suas atividades de forma a facilitar o seu negócio, com rebrandings regulares para desviar a atenção das autoridades e atualizar as ferramentas de exfiltração.

- A terceira tendência identificada pelos especialistas da Kaspersky resulta da situação geopolítica e do conflito na Ucrânia, que teve um forte impacto no panorama de ransomware. Apesar de este tipo de ataques estar associado a grupos avançados de ameaça persistente (os chamados APT), a Kaspersky detetou atividades em fóruns de cibercrime e ações de grupos de ransomware em resposta à situação.

Estes são os passos fundamentais recomendados pela Kaspersky para melhorar a proteção contra o ransomware:

- Manter sempre o software atualizado em todos os dispositivos para evitar que os atacantes explorem possíveis vulnerabilidades existentes e penetrem a rede.

- Centrar a estratégia de defesa na deteção de movimentos laterais e exfiltração de dados para a internet.

- Prestar especial atenção ao tráfego de saída da rede empresarial para detetar possíveis ligações de cibercriminosos.

- Criar backups de dados offline que não sejam passíveis a ser adulterados por cibercriminosos. Certifique-se que pode aceder aos mesmos rapidamente em caso de emergência.

- Ativar proteções antiransomware em todos os endpoints. A Kaspersky Anti-Ransomware Tool for Business é uma ferramenta gratuita que protege os computadores e servidores do ransomware, bem como outros tipos de malware, prevenindo contra explorações. É compatível com outras soluções de segurança já instaladas.

- No caso das empresas, é importante utilizar soluções anti-APT e EDR para descoberta e deteção avançada de ameaças, investigação e reparação atempada de incidentes, e acesso aos últimos dados sobre ameaças. Utilize um fornecedor MDR para identificar eficazmente ataques de ransomware avançados. Tudo isto está disponível em Kaspersky Expert Security.

- Se for vítima, não pague o resgate. Não garantirá a retoma dos seus dados mas encorajará os criminosos a continuar a sua atividade. Em vez disso, reporte o incidente às autoridades locais. Pode encontrar uma ferramenta de desencriptação em https://www.nomoreransom.org.